毎日 通常購入しなくては使用できないソフトウエアを無料で提供します!

CryptoBuster 1.0.9 Beta 2< のgiveaway は 2022年5月30日

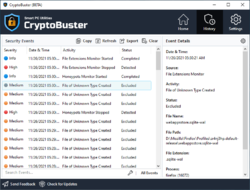

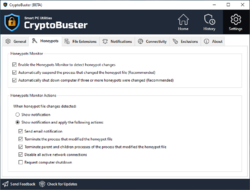

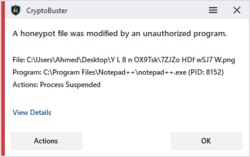

CryptoBusterは、システムフットプリントが小さい効果的なランサムウェア対策ソリューションであり、既存のセキュリティ製品と連携して追加のセキュリティレイヤーを提供し、ランサムウェアに対する最後の防衛線を形成して、貴重なデータを損傷から保護します。 CryptoBusterはハニーポットを使用します。これは、ユーザーファイルの暗号化を開始したときにランサムウェアを検出して停止する誤検知の可能性が低い、効率的で実績のある手法です。ハニーポットの名前と場所を手動でカスタマイズしてハニーポットを作成するか、この仕事をCryptoBusterに任せることができるため、ハニーポットの作成プロセスを完全に制御できます。重要なファイルに到達する前に、それらのファイルをターゲットにします。 CryptoBusterは、ユーザーファイルの暗号化を開始したときにランサムウェアを停止するのに効果的なハニーポットに加えて、ファイルシステムをインテリジェントに監視して、進行中のランサムウェア攻撃を示したり、攻撃の準備を示したりする可能性のある悪意のあるアクティビティを検出できます。たとえば、CryptoBusterは、ランサムウェアがユーザーファイルを暗号化するために使用することがわかっている拡張子を持つファイルの作成を検出できます。また、ランサムウェア攻撃で一般的に使用されるバッチファイルやスクリプトなどの潜在的に危険なファイルの作成を検出するようにCryptoBusterを構成できます。 、またはファイル拡張子を変更するランサムウェア株のほとんどを阻止するために使用される積極的な手法である、未知のタイプのファイルの作成を検出することさえできます。 CryptoBusterは、ユーザーフレンドリーで構成可能なアンチランサムウェアソリューションとして構築されました。そのため、CryptoBusterが提供するすべてのランサムウェア保護の側面をカスタマイズし、ソフトウェア。有効にする保護モジュールを選択して、このモジュールの動作を構成したり、特定のイベントに応答して実行する自動アクションを構成したり、CryptoBusterを監視およびレポートのみに設定してこの自動応答を無効にしたりできます。 CryptoBusterには、CryptoBusterによって検出されたすべてのセキュリティ問題と実行されたアクションをログに記録するセキュリティ履歴機能が付属しています。これにより、経験豊富なユーザーは、CryptoBusterがどのように機能するか、および最高のパフォーマンスとユーザーエクスペリエンスのために保護設定を構成するための最良の方法を理解できます。

The current text is the result of machine translation. You can help us improve it.

必要なシステム:

Windows 11/ 10 (32-Bit and 64-bit); Microsoft .NET Framework 4.8

出版社:

Smart PC Utilitiesホームページ:

https://www.smartpcutilities.com/cryptobuster.htmlファイルサイズ:

12.1 MB

Licence details:

1 year free updates

価格:

$22.95

コメント CryptoBuster 1.0.9 Beta 2

Please add a comment explaining the reason behind your vote.

How it works internally I wonder ? From my knowledge ransomware is form of a rootkit, which operates on low level by hooking APIs working with files and encrypting/decrypting doing there - meaning from windows everything looks pretty much normal, until hook is removed - only then encryption is visible, right ?

So this 'buster' is something like 'Unhackme' or similar software hooking itself even somewhere lower (as dangerous as it sounds, makes it pretty much rootkit itself!) or it is just 'monitoring' windows file API activities (as useless as it sounds for finding ransomware) ?

Save | Cancel

dex, Not all ransomware are rootkits; most of them run in the User Mode which makes all their malicious and encryption activity visible to the OS and other apps. The current CryptoBuster Beta can only monitor and respond to IO activities made to honeypots or other file types monitored by the File Extensions Monitor. When a malicious IO activity is detected, CryptoBuster will respond with a variety of actions configured by the user. Those actions aim to halt the ransomware encryption activity, thus minimizing the damage.

Please be informed that CryptoBuster is designed to work with other security apps, so it can't offer full protection against ransomware by itself.

We are working on a file system driver for CryptoBuster that will not only allow CryptoBuster to monitor and respond to malicious activities, but it would allow the app to intercept and prevent honeypot modifications and other IO activities at the Kernel level.

Save | Cancel

Once installed, is there a way to test it to see if it actually works?

Save | Cancel

Port 139 is utilized by NetBIOS Session service. Enabling NetBIOS services provide access to shared resources like files and printers not only to your network computers but also to anyone across the internet. Therefore it is advisable to block port 139 in the Firewall.

Save | Cancel

After installing

Unable to communicate with the Cryptobuster service

What should I do ???

Save | Cancel

Block ports 139 (NetBIOS), 445 (Server Message Block), and 3389 (Terminal Services). These are the ports that APT29 uses. APT29 is the Russian hacking group that is causing much of the ransomware attacks. You're wise if you block these ports on your machine(s).

Save | Cancel